Se gestisci un server Windows o una macchina con Windows IoT Enterprise, una stampante 3D industriale, un CNC, un chiosco, un sistema embedded, probabilmente hai già vissuto questo scenario:

Lasci gli aggiornamenti automatici attivi. Una notte Windows decide di aggiornarsi. La mattina dopo la macchina non si avvia più, oppure il software proprietario della macchina non funziona perché un Feature Update ha cambiato qualcosa nel sistema operativo.

Oppure fai l’opposto: disabiliti tutto e ti dimentichi della macchina per mesi. Poi scopri che è rimasta indietro di 18 mesi di patch di sicurezza critiche o hai ambienti con Windows 7 installato.

La soluzione non è scegliere tra “aggiornamenti selvaggi” e “nessun aggiornamento”. La soluzione è la granularità: installare solo ciò che serve, quando lo decidi tu.

Cosa sono i Feature Update e perché sono il tuo nemico

Quality Update — le patch mensili rilasciate ogni secondo martedì del mese (Patch Tuesday). Correggono vulnerabilità di sicurezza, bug critici e problemi di stabilità.

Feature Update — aggiornamenti che cambiano la versione del sistema operativo (es. da Windows 10 21H2 a 22H2). Possono modificare API, cambiare comportamenti di sistema, rimuovere funzionalità. Su macchine di produzione, questi sono un rischio concreto.

Il problema è che Windows, di default, non fa questa distinzione: aggiorna tutto insieme.

La soluzione: Group Policy con Windows Update for Business

Windows Update for Business è il sistema di gestione degli aggiornamenti integrato in Windows 10/11 Pro, Enterprise e IoT Enterprise. Si configura tramite Group Policy (gpedit.msc) senza bisogno di WSUS o strumenti aggiuntivi.

Il percorso nella GPO è:

Computer Configuration → Administrative Templates → Windows Components → Windows Update → Windows Update for Business.

Le 4 impostazioni che devi conoscere

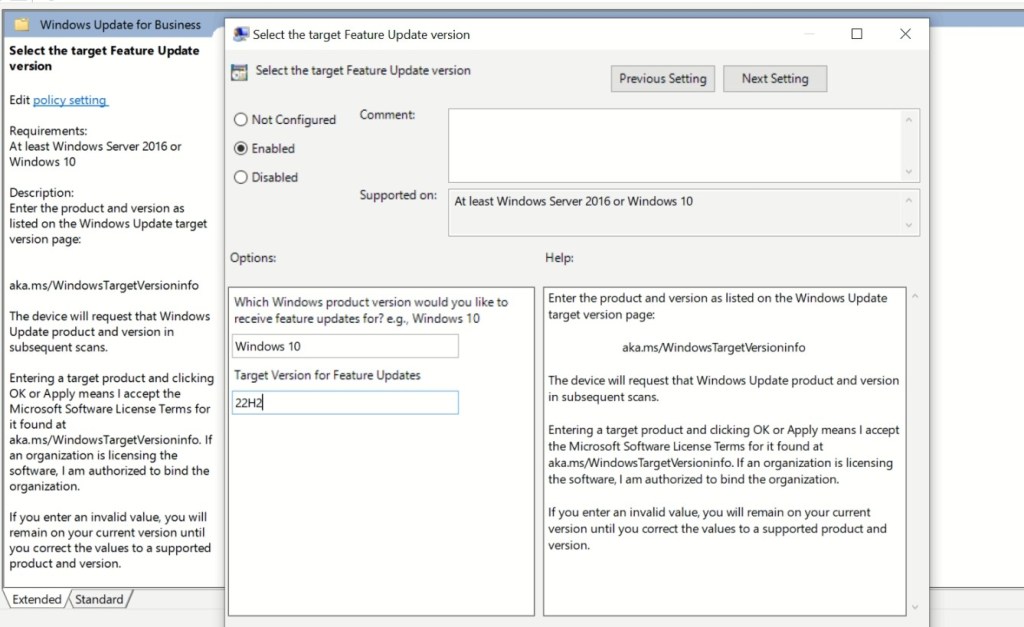

1. Blocca i Feature Update — Select the target Feature Update version

Questa è la più importante. Invece di “ritardare” i Feature Update, li blocchi definitivamente puntando a una versione specifica.

Impostazione:

- Status:

Enabled - Which Windows product version:

Windows 10(oWindows Server 2019,Windows Server 2022, ecc.) - Target Version for Feature Updates:

22H2(o la versione attualmente installata)

Per trovare la tua versione corrente, apri PowerShell e lancia:

(Get-WmiObject Win32_OperatingSystem).Version

Oppure cerca winver nel menu Start.

La macchina resterà su quella versione finché non modifichi manualmente questo criterio. Nessun salto di versione automatico, mai.

Nota per Windows Server: il campo “Target Version” usa valori come

21H2,2022a seconda della SKU. Verifica la versione esatta conwinver.

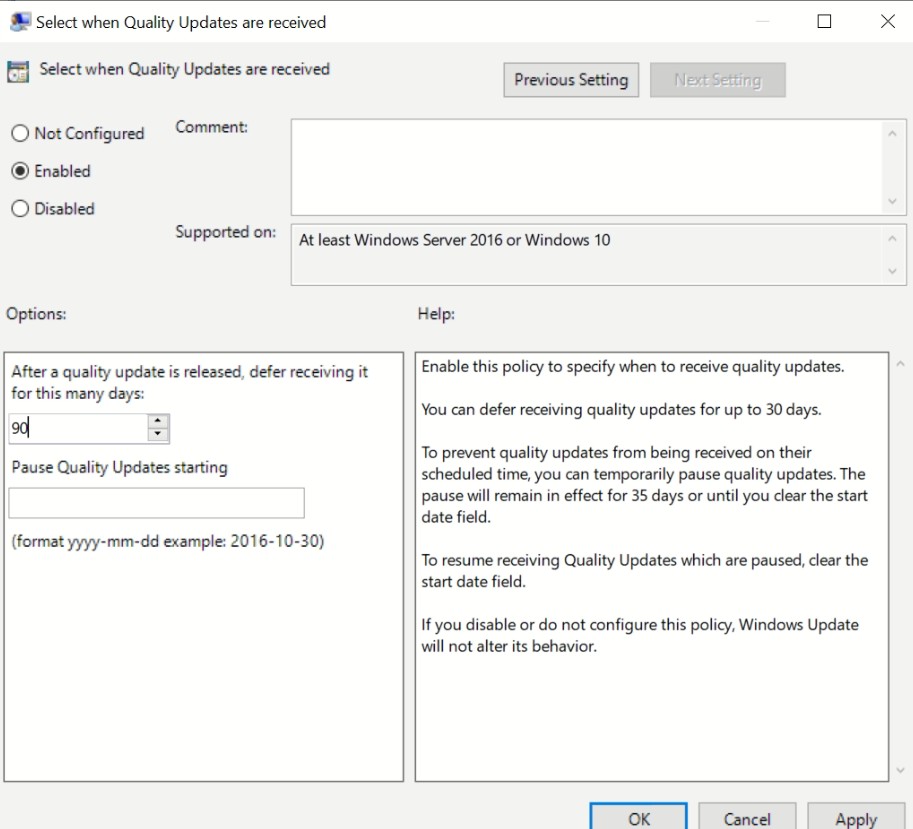

2. Gestisci le patch di sicurezza — Select when Quality Updates are received

Questo criterio ti permette di ritardare le Quality Update di un numero di giorni specificato. Utile per aspettare che la community segnali eventuali problemi prima di installare.

Impostazione:

- Status:

Enabled - Defer a Quality Update for this many days:

0(applica subito) oppure7–30(aspetta e osserva)

Percorso: Windows Update for Business → Select when Quality Updates are received

Consiglio: 7 giorni è un buon compromesso. Abbastanza per far emergere bug critici della patch, abbastanza poco per non restare esposti a lungo. Non far caso alla scritta 90 giorni è un errore, non ti permette di impostarlo.

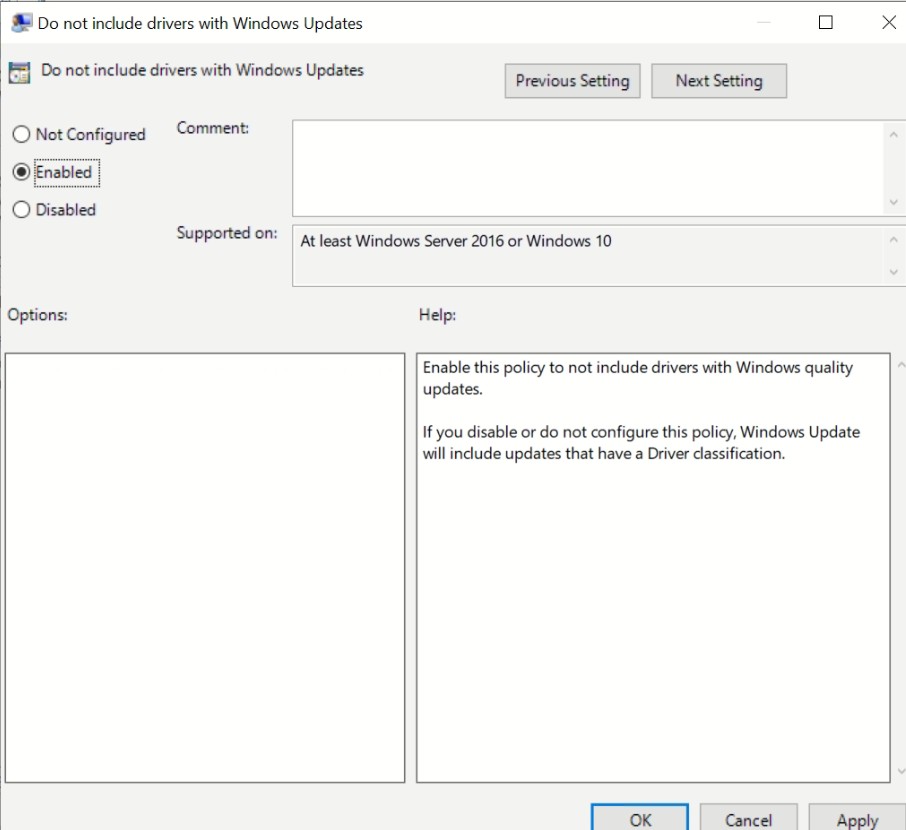

3. Escludi i driver — Do not include drivers with Windows Updates

I driver aggiornati automaticamente possono causare incompatibilità con hardware industriale o software proprietario.

Impostazione:

- Status:

Enabled

Percorso: Windows Update → Do not include drivers with Windows Updates

Nessuna opzione aggiuntiva. Abilitarlo è sufficiente.

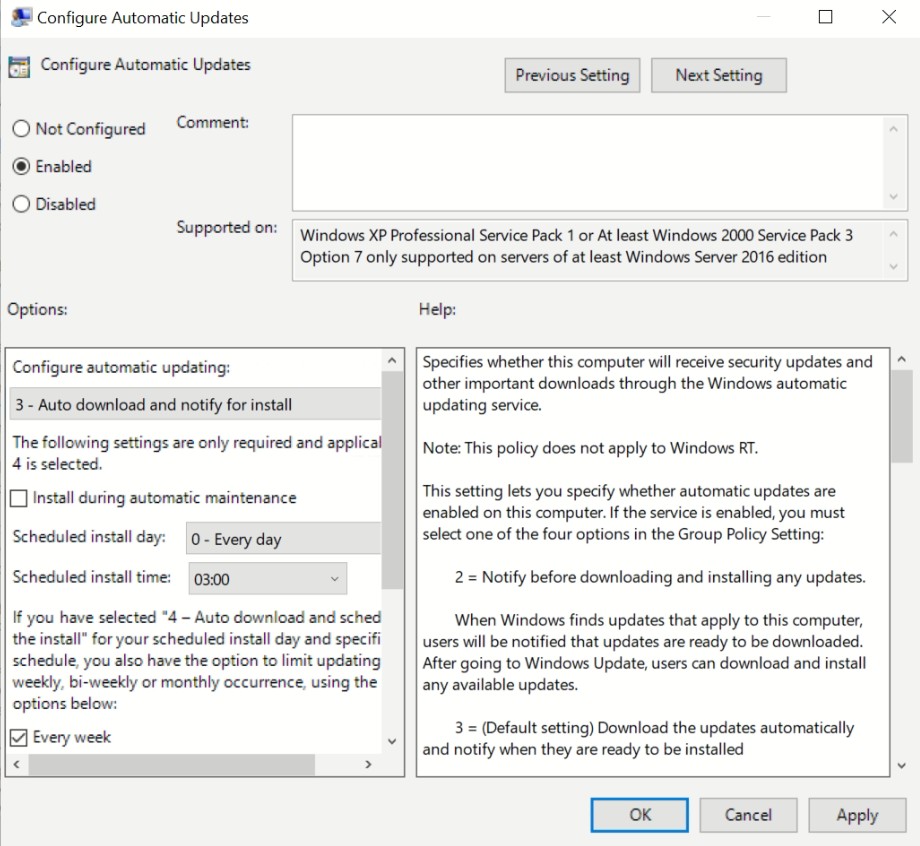

4. Disabilita gli aggiornamenti automatici — Configure Automatic Updates

Questa impostazione controlla se Windows aggiorna da solo o aspetta l’intervento manuale.

Se vuoi controllo totale e aggiorni manualmente:

- Status:

Disabled

Con questa impostazione, Windows non scansiona, non scarica e non installa nulla in autonomia. Per aggiornare devi andare tu in Impostazioni → Windows Update oppure usare PowerShell, qui dipende molto dalle esigenze, ti invito a leggere bene a descrizione e applicaere quella più consona al tuo ambiente.

Se vuoi che Windows scarichi ma non installi da solo:

- Status:

Enabled→ opzione2 - Windows ti avvisa che ci sono aggiornamenti disponibili, ma non fa nulla finché non vai tu a dare il consenso.

Importante: l’opzione

7(notify for install and notify for restart) è disponibile solo su Windows Server SKU. Su Windows IoT e client non è applicabile.

Percorso: Windows Update → Configure Automatic Updates

Riepilogo configurazione

| Criterio GPO | Impostazione | Effetto |

|---|---|---|

| Select the target Feature Update version | Enabled / Windows 10 / 22H2 | Blocca i Feature Update per sempre |

| Select when Quality Updates are received | Enabled / 7 giorni | Patch di sicurezza con breve attesa |

| Do not include drivers with Windows Updates | Enabled | Nessun aggiornamento driver automatico |

| Configure Automatic Updates | Disabled | Controllo totale manuale |

N.B. Prima di fare degli aggiornamenti su delle macchine sensibili e di produzione, è consigliato sempre fare un backup, il più veloce e senza installare nulla, è l’immagine di sistema di windows, ma delle volte non è così affidabile, allo stesso scopo ti consiglio Veeam Agent For Windows che utilissimo allo scopo.

In allegato il link all’articolo per Veeam Qui.

Conclusione

Gestire Windows Update su macchine di produzione non è una questione di “tutto o niente”. Con quattro criteri di Group Policy puoi ottenere esattamente ciò che serve: patch di sicurezza aggiornate, versione del sistema operativo bloccata, driver stabili e zero sorprese al mattino.

Questa configurazione funziona su Windows 10 IoT Enterprise, Windows 11 IoT Enterprise, Windows Server 2019 e Windows Server 2022.

Se hai la possibilità testa sempre gli aggiornamenti su una macchina, in modo poi da rilasciarlo anche alle altre.

Se gestisci un parco macchine più ampio, valuta l’implementazione di WSUS (Windows Server Update Services) per centralizzare l’approvazione degli aggiornamenti e avere un punto di controllo unico per tutta la rete.

Hai domande sulla configurazione o vuoi approfondire la parte firewall? Lascia un commento.

Ti è mai capitato di fare aggiornamenti e di bloccare tutto? Raccontami

Lascia un commento